Herramientas de hacking ético imprescindibles

https://seguridad.prestigia.es/wp-content/uploads/2020/01/Hacking-etico-1.jpg 1020 690 Prestigia Prestigia https://seguridad.prestigia.es/wp-content/uploads/2020/01/Hacking-etico-1.jpgEl hacking ético es un conjunto de prácticas realizadas por hackers expertos, con la finalidad de ayudar a empresas y gobiernos a encontrar vulnerabilidades y a defenderse de ciberataques realizados por otros hackers, utilizando herramientas concretas. Los también denominados ‘White Hat Hackers’, conocen cada punto por el que los hackers podrían poner en riesgo la seguridad de tu empresa, tanto a niveles de hardware como de software.

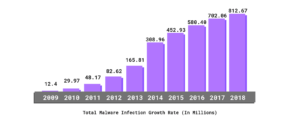

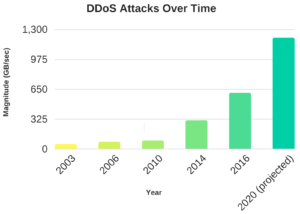

Según un estudio realizado por SIX Swiss Exchange, el cibercrimen aumentó un 67% en España en el segundo semestre de 2019, siendo así uno de los países con más riesgo a sufrir ciberataques del mundo. Es por este motivo, que el hacking ético debería convertirse en una inversión y servicio básico, para mantener a tu empresa protegida de posibles ataques informáticos.

Herramientas imprescindibles para el hacking ético

Para poder entender cuáles son las tareas de estos hackers, vamos a presentarte las herramientas imprescindibles de hacking ético con las cuales los profesionales realizan auditorias de seguridad, con el fin de mejorar la ciberseguridad de las empresas.

Nmap

Nmap es una de las herramientas de hacking ético de código abierto, imprescindible para realizar auditorías de seguridad y escaneo de puertos. Con esta herramienta un hacker ético puede analizar los hosts conectados a una misma red o Internet y conocer qué puertos tienen abiertos.

Nmap también te ayuda a examinar cada uno de los hosts, para determinar cuál es el sistema operativo que están utilizando y en qué versión utiliza del mismo, de este modo poder así explorar cuáles son las potenciales vulnerabilidades según el tipo de filtros de paquetes o cortafuegos que están utilizando.

Nmap está disponible para los sistemas operativos Linux, macOS y Windows.

Metasploit

Metasploit es una herramienta de código abierto, utilizada en el hacking ético para realizar auditorías de seguridad y explorar vulnerabilidades en sistemas operativos. Metasploit framework permite crear y realizar exploits para averiguar si existen agujeros de seguridad en tu sistema, aprovechando vulnerabilidades ya conocidas, convirtiéndose así en un gran aliado para el pentesting.

Metasploit permite la combinación con otras herramientas de hacking ético como Nmap, y está disponible para los sistemas operativos Linux, macOS y Windows.

SQLMAP

Hace tan solo unos días escribíamos en nuestro blog un post donde explicábamos qué es una Inyección SQL y cómo afecta a tu web.Hoy te presentamos SQLMAP, la herramienta de hacking ético utilizada para inyectar código sql de manera automática en aplicaciones web vulnerables, con la finalidad de detectar y explotar vulnerabilidades de tipo SQL Injection.

Esta herramienta te permite elegir entre distintas alternativas como enumerar los usuarios y sus contraseñas, enumerar las bases de datos, descifrar los hashes de los passwords mediante diccionarios, leer archivos en concreto dentro del sistema de archivos de un host, etc.

SQLMAP está disponible para los sistemas operativos macOS, Windows y Linux.

Aircrack-ng

Aircrack-ng es una de las herramientas imprescindibles dentro del mundo del hacking ético. Esta herramienta sirve para que puedas detectar las vulnerabilidades probar la seguridad de tu red WiFi, permitiendo obtener tu contraseña en el caso de que la configuración sea deficiente.

Para ello Aircrack-ng se centra en distintas áreas de seguridad WiFi como distintos ataques (de repetición, inyección de paquetes, autenticación, etc.), el monitoreo y la fortaleza de los algoritmos de seguridad utilizados(WEP y WPA 1 y 2).

Aircrack-ng está disponible principalmente para Linux, pero también para Windows, macOS FreeBSD, OpenBSD, NetBSD ySolaris.

Y tú, ¿Qué herramientas de hacking ético utilizas para mantener una buena seguridad en tu empresa?, ¿has utilizado alguna de estas herramientas de hacking ético?, ¿conocías la función de un hacker ético?, ¿crees que tu empresa tiene vulnerabilidades de seguridad?

Recuerda, en Prestigia Seguridad ofrecemos servicios de hacking ético para identificar vulnerabilidades en los sistemas de información que permitirían a un posible atacante causar daños en los servidores, aplicaciones web o infraestructura de comunicación. ¿Estás interesado/a en iniciar un proceso de hacking ético? ¡contáctanos para obtener información sin compromiso!