8 vulnerabilidades que hacen tu app insegura

https://seguridad.prestigia.es/wp-content/uploads/2018/08/vulnerabilidades-app-1024x690.png 1024 690 Prestigia Prestigia https://seguridad.prestigia.es/wp-content/uploads/2018/08/vulnerabilidades-app-1024x690.pngA menudo se habla sobre los riesgos de seguridad en redes sociales, Internet en general, correos electrónicos, etc. Sin embargo, también hay que vigilar que una app sea segura, especialmente teniendo en cuenta que según el estudio anual Mobile Marketing 2017 de IAB Spain, el uso de aplicaciones es mucho más intensivo de lo que los usuarios se imaginan.

Vulnerabilidades y riesgos más frecuentes en apps móviles

Según datos de Nowsecure, el 25% de las aplicaciones móviles contiene al menos una vulnerabilidad de seguridad de alto riesgo. El uso de dispositivos móviles es más intenso que nunca por lo tanto las vulnerabilidades también son más frecuentes y tanto empresas como particulares están más expuestos a ellas. A continuación, comentamos algunas de las vulnerabilidades más comunes:

- Intentos de copiar el código fuente. Las aplicaciones suelen recopilar data sobre los usuarios, por lo tanto son muy golosas para los hackers. En este sentido, para evitar que se copie el código fuente, se lleva a cabo una ofuscación del mismo. Aunque no es definitivo frena muchos intentos de copiarlo.

- Controles frágiles en el servidor. Las llamadas que realiza la app al servidor y viceversa es un foco peligroso. Por ello, se trabaja la securización de las llamadas de Webservice para evitar peligros. Se trata de un foco peligroso en el ámbito de las aplicaciones móviles.

- Fuga de datos personales involuntaria. En el código fuente de una aplicación hay funciones más sensibles y otras menos. Por ejemplo, datos como los pagos, área de usuario, contraseñas o información personal son más sensibles que los datos generados en la aplicación. En este sentido, se recomienda llevar a cabo un cambio de nombre en comandos clave para que estos datos sean difíciles de reconocer e interpretar, y con una búsqueda simple de texto no sea posible encontrarlos.

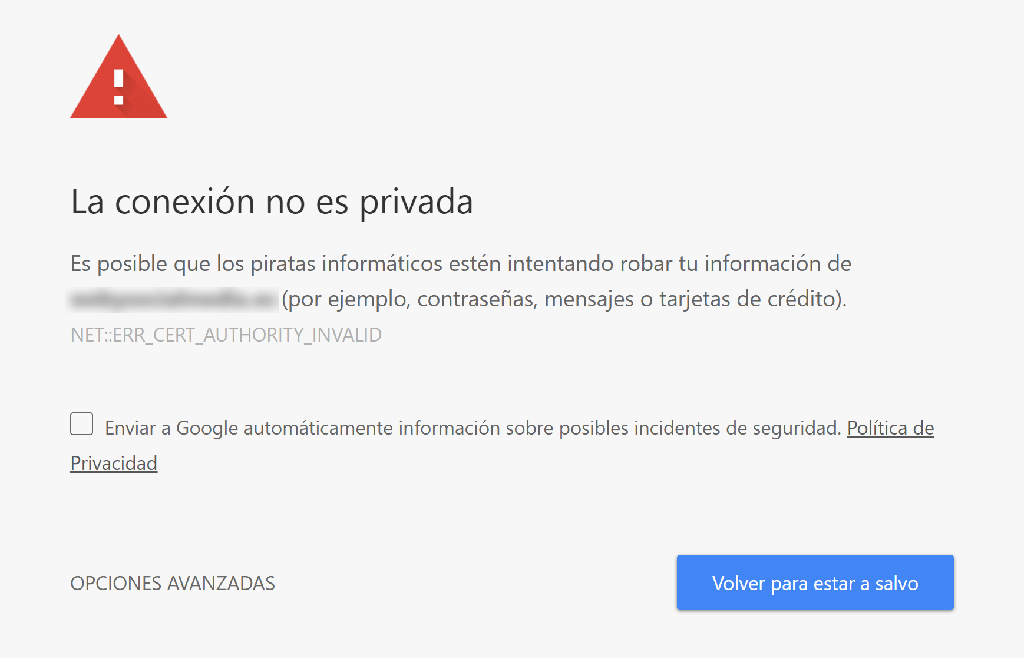

- Carencia de SSL. Al igual que sucede en las páginas webs con el certificado SSL, si una aplicación no dispone del mismo, no es segura. Por eso es importante que cuando una empresa desarrolla una aplicación móvil, está disponga del certificado SSL. Si al usuario le llega una alerta de que está ante una aplicación no segura, lo más posible es que no la descargue o incluso la desinstale.

- Encriptación rota o débil: Estamos ante este caso cuando la comunicación a través de la red sin ningún tipo cifrado o uno muy débil que no garantizan la privacidad y seguridad de las conversaciones. Se trata de un aspecto muy importante a tener en cuenta durante el desarrollo de la aplicación móvil ya que si el algoritmo de encriptación no es lo suficientemente fuerte será un blanco fácil para los hackers.

- Código abierto: El desarollo de una aplicación con código abierto implica que el desarrollador da acceso a su código fuente. Por un lado, facilita más ojos que puedan detectar los fallos pero…también mayor exposición y riesgo a que manos ajenas con fines delictivos o malignos también tengan a su alcance el código de tu aplicación. De hecho, dos de cada tres aplicaciones que usan código abierto son vulnerables.

Y como sucede en cualquier ámbito digital, las aplicaciones no están exentas de sufrir ataques por parte de hackers y malwares maliciosos. Estos son algunos de los más conocidos:

- El DDoS es un ataque por derribo muy común. Consiste en lanzar miles de consultas a un servidor hasta que este cae. Para evitarlos, se implementan métodos anti DDoS que frenen, penalicen o cancelen ataques de esta clase.

- Ataque XSS: Con este tipo de ataque el hacker consigue es capaz de inyectar un script, normalmente Javascript, en la app. De esta forma, el ataque se produce debido a una incorrecta validación de los datos de usuario. Con el XSS el delincuente informático puede robar cookies, sesiones de usuarios, modificar la app, instalar malware o incluso dirigir al usuario a sitios malignos.

Aunque a priori las vulnerabilidades más habituales en apps sean desconocidas o invisibles para el usuario, la realidad es que pueden causar importantes estragos. Especialmente en relación al robo de datos personales. El mismo riesgo corren las empresas que, además, si son víctimas de una vulnerabilidad pueden ver cómo se pierde la confianza de los usuarios en ellas, afectando al reconocimiento y uso de la aplicación por parte de los usuarios.

Si quieres desarrollar una aplicación móvil totalmente segura para ti y para los usuarios, ¡contáctanos y descubre cómo podemos ayudarte!