Qué es un filtro antiphishing y cómo puede ayudarnos

https://seguridad.prestigia.es/wp-content/uploads/2019/11/Filtro-anti-phishing-prestigia-seguridad.jpg 860 520 Prestigia Prestigia https://seguridad.prestigia.es/wp-content/uploads/2019/11/Filtro-anti-phishing-prestigia-seguridad.jpgEl Phishing es un ataque informático que ejecuta un tipo de delito ubicado dentro del abanico de las ciberestafas y que se ejecuta mediante ataques de ingeniería social. Al igual que comentábamos en el post sobre phishing en redes sociales y como evitarlo, estos ataques son caracterizados por el intento de obtener información confidencial, como podría ser una contraseña de usuario o datos bancarios. El atacante, denominado phisher, intenta hacerse pasar por una empresa o entidad de confianza, normalmente utilizando como medio más usual el correo electrónico, algún sistema de mensajería instantánea o incluso, mediante llamadas telefónicas.

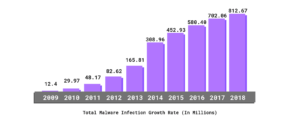

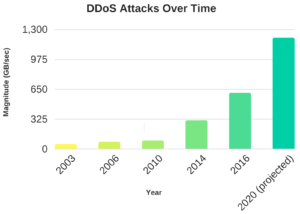

El creciente y elevado número de denuncias ante este tipo de incidentes, relacionados con las estafas, requieren para su protección, medios adicionales.

Cómo averiguar si te están haciendo Phishing

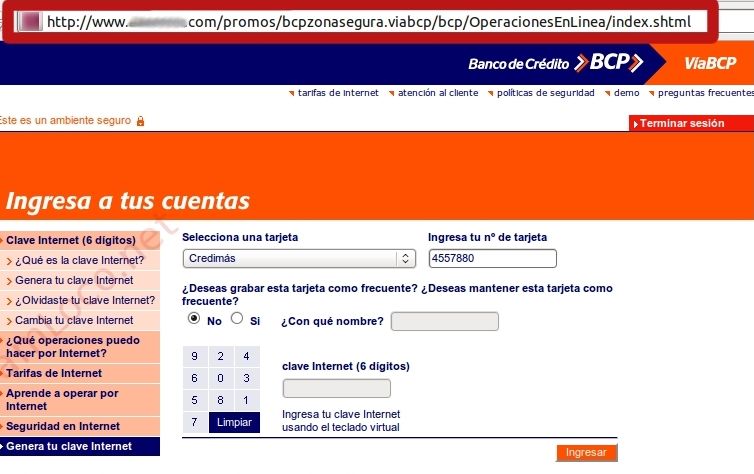

Si nos focalizamos en el correo electrónico, no suele ser complicado localizar el fraude. Generalmente, este tipo de correos llevan en el título, normalmente, algo relacionado con algún tipo de oferta, trámite, campaña de publicidad, etc. Incluyen enlaces falsos que llevará a la víctima a un sitio web fraudulento, imitando por ejemplo una página bancaria, igual a la original en logos y estructura. En este paso, es cuando solicitan información confidencial de la cuenta del usuario ilegalmente para poder robarla.

Los filtros antiphishing

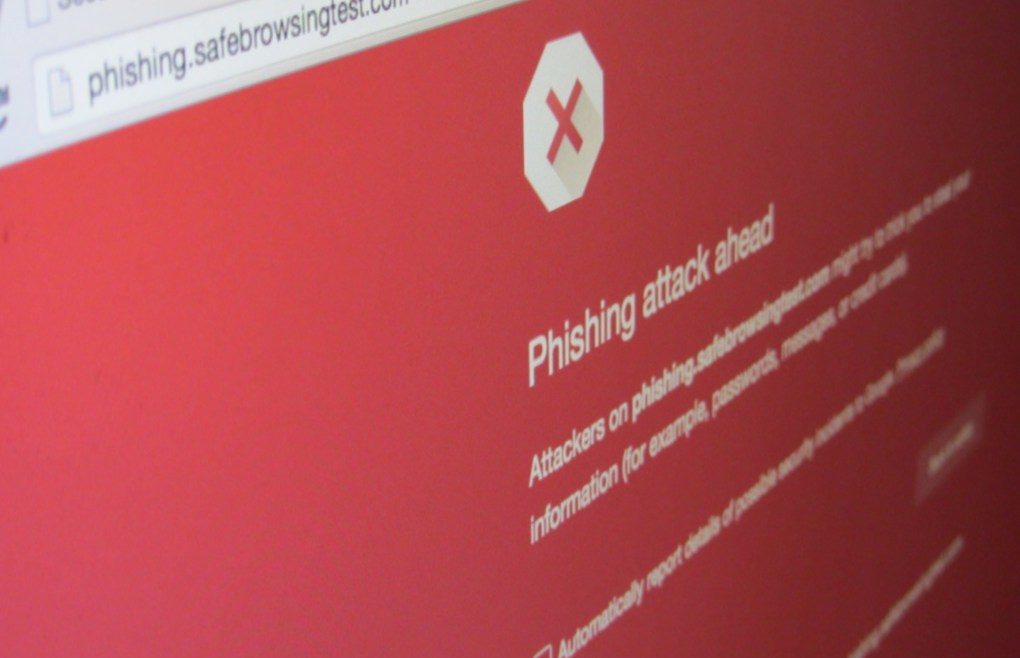

Los filtros antiphishing nos alertarán si la página que vamos a visitar, es una página con contenido malicioso, clonada o si entraña algún tipo de riesgo para nuestra seguridad como usuarios. En muchas ocasiones, las últimas versiones de los navegadores más comunes, tienen un filtro antiphishing incorporado para que la navegación por la red sea más segura, entre ellos, destacamos los más usuales y su activación.

- Google Chrome: Para la activación del filtro antiphishing en Google Chrome debemos acudir al menú del navegador para posteriormente pulsar sobre el apartado “Configuración”, buscamos al final de esta nueva pestaña el link “Mostrar configuración avanzada”, y realizamos click sobre él. Una vez en esta sección, en el apartado “Privacidad” debemos comprobar que se encuentre habilitada la opción “Habilitar protección contra phishing y software malintencionado”.

- Mozilla Firefox: Para habilitar el filtro antiphishing en Firefox, debemos hacer click en el menú “Herramientas”, y una vez allí dirigirnos a “Opciones”, para posteriormente pulsar en el apartado “Seguridad”. Desde allí deberemos comprobar que se encuentre activada las opción “Bloquear sitios reportados como atacantes” y adicionalmente “Bloquear sitios reportados como falsificados”.

- Internet Explorer: En Internet Explorer, debemos dirigirnos al menú “Seguridad” del navegador y comprobar si la opción “Filtro SmartScreen” se encuentra habilitada.

Además de incorporar cara navegador sus propios filtros, Microsoft creo la extensión para Chrome y Firefox llamada Defender Browser Protección, en la cual tendrás que aceptar sus derechos de acceso a leer y modificar tus datos en todos los sitios de smartscreen.microsoft.com y a leer tu historial de navegación, para identificar y notificar al usuario sitios maliciosos.

Que filtro tiene más detecciones

Hasta el momento, ha habido un abismo en la protección incorporada por el navegador Chrome y Firefox, utilizando la tecnología Safe Browsing de Google y solamente el navegador Windows 10 de Microsoft, Edge y las versiones de Internet Explorer usando SmartScreen.

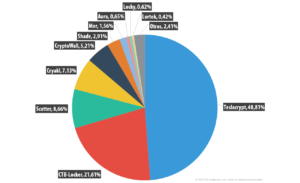

El año pasado la compañía NSS Labs realizo un estudio en el cual la plataforma de Microsoft tenía una notable ventaja sobre Google en la detección de descargas de malware y el bloqueo de sitios maliciosos de phishing. Esto podría deberse al gran volumen de ataques de phishing y malware que Microsoft detecta a través de su grandísima base de usuarios de Microsoft Windows. Adicionalmente, el servicio de correo electrónico Microsoft Office 365 Exchange, ayuda a ofrecer una mejor protección para competir con el rival G Suite de Google.

Por último, desde Prestigia Seguridad, ofrecemos servicios de ciberseguridad, prevención y reacción frente a ciberataques, no dudes en consultarnos para los servicios que puedan proteger a tu compañía de un ciberataque.