Reparar un equipo infectado con Ransomware

https://seguridad.prestigia.es/wp-content/uploads/2019/09/Ransomware-prestigia-seguridad-ciberseguridad.jpg 940 529 Prestigia Prestigia https://seguridad.prestigia.es/wp-content/uploads/2019/09/Ransomware-prestigia-seguridad-ciberseguridad.jpgInfección por un Ransomware

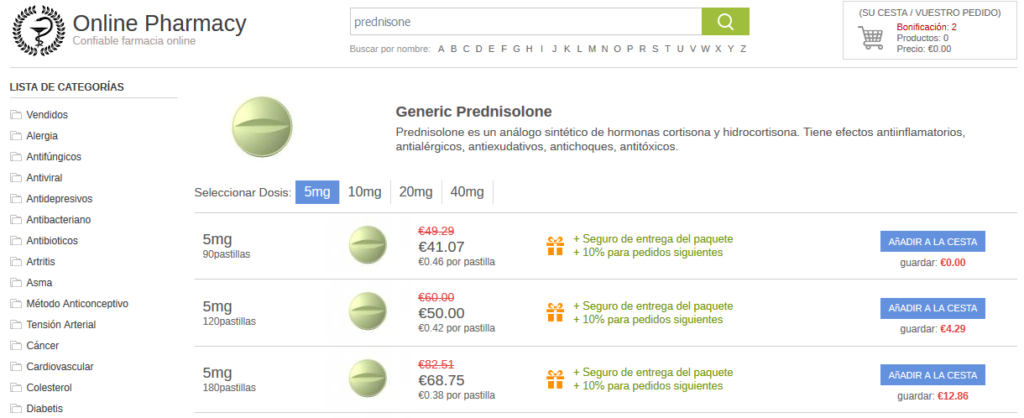

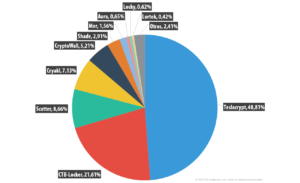

Los ataques de tipo Ransomware son a día de hoy uno de los negocios más productivos de la industria del cibercrimen. Su crecimiento es exponencial y cada vez está más que asegurado, no parando de aumentar diariamente la infección a usuarios y compañías, los cuales son uno de los riesgos a los que nos enfrentamos a diario, como ya vimos en este artículo sobre los riesgos de seguridad en las Pymes.

Las principales razones son las siguientes:

- Ataques de Phishing: Estos ataques, se lanzan una vez utilizando algún tipo de campaña de phishing o ingeniería social, con el fin de obtener víctimas. El equipo de la víctima, infectado cifra habitualmente los datos, consumiendo recursos de procesamiento del propio dispositivo infectado. De igual modo, la víctima debe tomar la iniciativa de solucionar el problema, es decir, en ese momento, la victima a priori solamente contemplaría la opción de pagar el rescate de sus datos, con el fin de que el atacante le haga llegar la llave que permitiría descifrar los datos. Existen estudios que afirman que cerca del 30% de las víctimas infectadas han pagado por una infección de Ransomware, no han recibido la clave para descifrar sus archivos.

- Al alcance de cualquiera: No es necesario tener grandes conocimientos técnicos para realizar una campaña de Ransomware ya que a día de hoy, la industria del cibercrimen tiene a la venta herramientas para realizar estas campañas. Como dato curioso, por poco más de 200 dólares, un CdC (Centro de Control) desde el que gestionar los ataques únicamente apretando unos botones. Los vendedores del software malicioso obtienen un porcentaje de los beneficios obtenidos por los pagos de las víctimas, y el resto va para el cibercriminal.

- Los datos: El ataque se realiza hacia lo más sensible, los propios datos del dispositivo ya sea de un usuario final o hacia los de una compañía. De este modo, lo más valioso queda “secuestrado”, por ejemplo, la contabilidad, documentación, fotografías y un largo etc.

Desde Prestigia Seguridad, vemos este tema muy interesante y hemos decidido dedicar este artículo de hoy a una pequeña guía sobre que herramientas utilizar si por desgracia nuestros sistemas han sido infectados por un Ransomware.

Que herramienta utilizar para recuperar nuestros datos

Aunque existen multitud de variantes de Ransomware, cada uno realiza un cifrado distinto, por ello que existen multitud de herramientas dependiendo de la versión del Malware, ya que los datos se recuperarían de forma distinta.

Para ello, tenemos disponible el acceso gratuito a la herramienta MalwareHunterTeam, a la cual tendremos que adjuntar una muestra de un archivo cifrado y la nota adjunta la cual nos habrá hecho llegar el cibercriminal. Esta herramienta online, intentará identificar el tipo de familia perteneciente al Ransomware, y adicionalmente puede indicar la existencia de software de recuperación. Una vez lo tengamos identificado, podemos ponernos manos a la obra.

A continuación, conociendo la familia, vamos a focalizarnos en exponer una serie de herramientas gratuitas, las cuales se pueden obtener fácilmente, para ayudar a recuperar los datos infectados por algunos de los Ransomware conocidos.

Nos dirigirnos a NoMoreRansom, un servicio ofrecido por Kaspersky junto a otras organizaciones mundiales siendo esta hoy en día, la base de datos más completa de herramientas de reparación para infecciones de Ransomware.

En la sección “Decryption Tools”, identificamos el tipo de Ransomware que nos ha infectado para a ver si ya existe software para la recuperación. La herramienta nos realizará un guiado identificando los ficheros infectados y permitiendo obtener los originales, recuperando su estado previo. Si no lo encontramos en este sitio, existen otros servicios como DRWeb u otros antivirus que puedan realizar la desinfección, pero en este caso será de pago seguramente.

Normalmente, este tipo de Antivirus de pago, permiten subir una muestra de archivo infectado, y si es capaz de recuperarla, podemos plantearnos comprar la herramienta siempre que nos interese realizar la inversion.

Datos irrecuperables y estadísticas

En el caso de que no hayamos sido capaces de recuperar nuestros datos, podemos pedir información a la oficina del internauta de INCIBE. En este sentido INCIBE puso en 2018 un teléfono gratuito para ciudadanos y empresas para realizar este tipo de consultas con el fin de recibir asesoramiento al Internauta referentes a ciberseguridad.

Para finalizar este artículo, como dato, en el año 2018 el Malware de tipo Ransomware constituyo el 3,5% y 3,7% de los nuevos archivos maliciosos identificados en los diez primeros meses del año. Esto supuso un aumento del 43% para el Ransomware (de 2.198.139 en 2017 a 3.133.513 en 2018) y del 44% para los backdoors (2.272.341 en 2017 a 3.263.681 en 2018) en comparación con el periodo anterior, según datos de Kaspersky Lab.

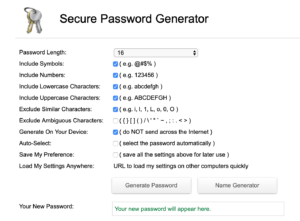

Por último, desde Prestigia Seguridad no queremos dejar de aconsejar como lectura recomendada la entrada sobre 6 consejos para mejorar tu seguridad, donde fijo que te ayudan a protegerte de este tipo de ataques.